Vous êtes ici

Le paiement sans contact n'est pas sans risque

Depuis son invention en 1974, l’histoire de la carte bancaire à puce a toujours été celle d’une lutte permanente contre les tentatives de piratage. Code personnel, cryptogramme au dos de la carte, chiffrement des informations et des transactions, confirmation des achats effectués sur Internet par un code envoyé par SMS… En quarante ans, les moyens de prouver son identité se sont multipliés. Or, et c’est un paradoxe, le GIE Cartes bancaires, qui fédère les principales banques françaises afin de définir les normes de sécurité des cartes à puce, s’efforce désormais de diffuser un nouveau système de paiement… qui ne nécessite plus d’authentification : c’est le paiement sans contact.

Grâce à ce nouveau type de transaction, le client d’un commerce peut désormais régler ses achats sans avoir à insérer sa carte dans un terminal ni à s’identifier en tapant son code secret. Il suffit d’approcher sa carte bancaire à quelques centimètres d’un lecteur, et en quelques millisecondes, la transaction est faite. Les usagers, les associations de consommateurs et même la Commission nationale informatique et libertés (Cnil) ainsi que des chercheurs spécialistes en sécurité informatique s’inquiètent : et si ces cartes à puce de nouvelle génération, dites cartes NFC, étaient moins sûres que les anciennes ?

Le paiement sans contact, comment ça marche ?

Comme son nom l’indique, la technologie NFC (pour Near Field Communication, communication en champ proche) ne fonctionne qu’à une faible distance, inférieure à 10 centimètres. Contrairement à la RFID (Radio Frequency Identification, identification par radiofréquence) dont elle découle directement et qui permet, elle, d’interagir avec des systèmes sécurisés à plusieurs mètres de distance. Néanmoins, le principe reste le même : un lecteur (reader) communique par radio, sur la longueur d’ondes de 13,56 MHz, avec la puce (tag) contenue dans une carte bancaire via une minuscule antenne.

Les cartes de paiement ne sont d’ailleurs pas les seules à bénéficier des puces NFC : on les retrouve aussi dans les titres de transport, à l’image du pass Navigo de la RATP, ainsi que dans les cartes d’accès, les clés de voiture, les passeports et les nouveaux permis de conduire, sans oublier les tablettes et les téléphones portables. Dans ce dernier cas, l’appareil multimédia peut être utilisé autant de manière passive, comme s’il était une puce, que comme lecteur, dès lors qu’il est équipé d’une option « émulation de carte NFC » : avec un iPhone 6 ou un Nexus Android, il est ainsi possible de lire un tag NFC caché dans une étiquette, sous le tableau d’un musée, pour accéder à des informations supplémentaires sur l’œuvre ou l’artiste. Et même d’échanger des informations avec un autre téléphone équipé de la technologie NFC, par exemple pour virer de l’argent à un ami… Sans sortir son portefeuille.

Une technologie insuffisamment sécurisée

Mais, si pratique que soit ce nouveau mode de transaction, peut-on vraiment lui faire confiance ? Au sein de l’Institut de recherche en informatique et systèmes aléatoires (Irisa)1, à Rennes, le spécialiste de la cryptographie Pierre-Alain Fouque se méfie du paiement sans contact, au point qu’il a demandé à sa banque de désactiver la puce NFC sur sa propre carte bancaire. La raison de son inquiétude ? « Actuellement, aucun contrôle n’est présent » sur ce moyen de paiement, explique le chercheur, et comme « on ne demande rien à l’utilisateur, rien n’empêche le vendeur de faire plusieurs retraits sur la carte ». Car, contrairement à un règlement effectué à partir d’un téléphone portable, pour lequel « on demande confirmation, ce n’est pas le cas avec la carte bancaire ». Évidemment, ce ne serait pas très discret de la part d’un commerçant, dont on aurait vite fait de retrouver la trace au prochain relevé de banque…

promenez dans

la rue avec

votre carte NFC,

un hacker passant

près de vous

peut intercepter

vos données.

Pierre-Alain Fouque reconnaît que « des mesures ont été prises pour éviter que quelqu’un vide votre compte bancaire, en limitant une transaction à 20 euros, et de telle manière qu’on ne puisse pas faire plus de trois ou quatre paiements sans contact par jour ». En revanche, « il n’y a pas de réelles mesures de sécurité à l’intérieur des cartes bancaires pour éviter ce type d’attaque ».

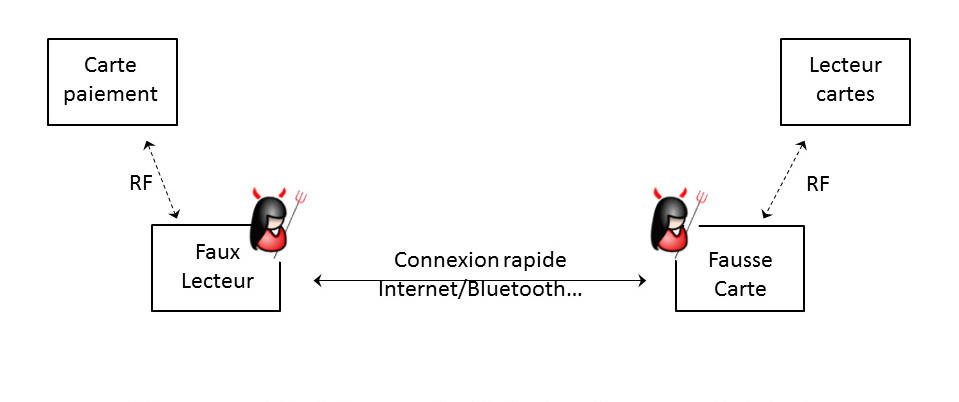

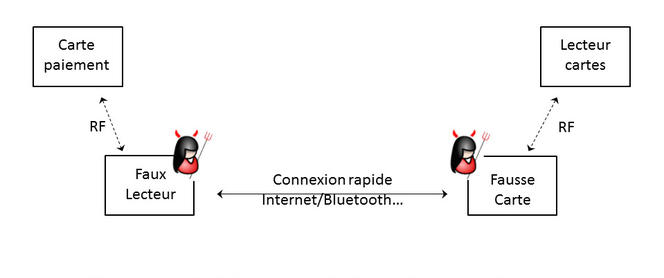

Pire, poursuit Pierre-Alain Fouque « si vous vous promenez dans la rue, avec votre carte NFC dans votre poche ou votre sac, il est tout à fait possible pour un hacker passant près de vous d’intercepter vos données » grâce à un faux lecteur, comme un téléphone portable ou un ordinateur, « pour les envoyer à un complice qui s’en sert au même moment pour régler un achat » ou déverrouiller la portière de votre voiture.

C’est le principe de l’attaque du man in the middle, ou « attaque par relais » : la carte NFC et le terminal de paiement, pensant dialoguer l’un avec l’autre, communiquent en fait avec un troisième intervenant, qui utilise les informations envoyées par la carte pour faire la preuve de son identité auprès du lecteur cible. « Le seul moyen de prévenir une telle attaque est de ne pas avoir assez d’argent sur sa carte bancaire ! », ironise Cristina Onete, chercheuse en post-doctorat à l’Irisa.

Le distance-bounding protocol, remède miracle contre le vol ?

La bataille entre hackers et spécialistes de la cybersécurité est-elle perdue d’avance ? Il existe en fait une mesure de sécurité, le Distance-Bounding Protocol (DBP). Grâce à ce protocole délimiteur de distance, un lecteur sans contact qui chronomètre le temps qu’il lui faut pour dialoguer avec une puce NFC, peut théoriquement s’assurer que la personne qui interagit avec lui se trouve bien à quelques centimètres. Une telle vérification permet de bloquer un usurpateur qui, à quelques mètres de là, se ferait passer pour la puce légitime.

« Pour l’instant, à ma connaissance, une seule carte, la Mifare Plus du fabricant NXP, offre ce genre de protection, explique Cristina Onete. Dans notre équipe Sécurité et cryptographie embarquées, à l’Irisa, nous faisons des tests pour savoir si le DBP résiste bien aux attaques par relais. Je ne peux pas encore donner de résultats officiels, mais ce dont on s’aperçoit, c’est qu’il y a un écart important entre ce que décrit la théorie dans la littérature scientifique du DBP et les contraintes en pratique. »

En effet, « la transmission des informations entre la carte NFC et le lecteur se fait selon un standard qui n’est pas compatible avec le temps de transmission exigé pour le DBP », explique la chercheuse néerlandaise. Et pour cause : pour vérifier si la puce se situe bien à proximité immédiate du lecteur, tous deux doivent échanger une information de manière très rapide, théoriquement sous la forme d’un seul bit (0 ou 1). Or le standard de communication ne permet de transmettre que plusieurs octets, soit 8 bits à chaque fois. De ce fait, « le temps de transmission est plus long, et comprend un plus grand risque d’erreur. Alors certes, cela reste très rapide, quelques millisecondes, mais c’est déjà trop pour pouvoir déterminer si vous êtes à côté du terminal ou bien en Chine !, note Cristina Onete. Les expérimentations que nous menons semblent toutefois montrer que, dans la pratique, les échanges d’octets peuvent dans certains cas fonctionner. »

du travail à faire

pour augmenter

la sécurité contre

les attaques par

relais.

Aussi, pour Pierre-Alain Fouque et Cristina Onete, « il est très encourageant pour la sécurité que la carte Mifare Plus implante ces contre-mesures. De ce point de vue, c’est la seule carte qui évite partiellement ces attaques. Pourtant, il reste encore du travail à faire pour mieux comprendre et augmenter la sécurité pratique contre les attaques par relais. »

Alors, que faire ? Cristina Onete avoue « limiter ses paiements électroniques à ceux qui prévoient un ou deux moyens d’authentification, par exemple le code de sécurité de ma carte et un code de confirmation envoyé par la banque sur mon téléphone portable ». Pourtant, souligne-t-elle, « la technologie sans contact porte beaucoup de promesses : je suis absolument certaine que, dans le futur, on aura des paiements sécurisés, même sans contact, mais avant, on doit augmenter la sécurité avant d’augmenter ses fonctionnalités ». Car aujourd’hui, la tendance « à pouvoir dépenser son argent de manière plus libre, plus confortable, encourage les fabricants de cartes à ignorer les aspects de sécurité et de vie privée pour offrir plus d’options que leurs concurrents ».

- 1. Unité CNRS/ENS Rennes/Inria/Insa de Rennes/Institut Mines-Télécom/UBS/Univ.de Rennes 1/Supélec.

Voir aussi

Auteur

Simon Castéran, né en 1982, est journaliste et passionné de sciences. Depuis plusieurs années, il se consacre à la vulgarisation scientifique, notamment dans le domaine de l’astronomie, de la conquête spatiale et de l’exobiologie.